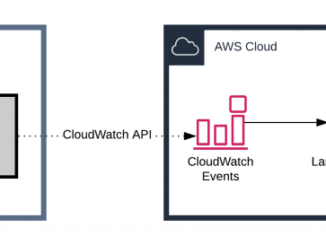

[AWS Hero 특집] Amazon CloudWatch Events에서 서버리스 파이프라인 구축하기

[AWS Hero 특집] Amazon CloudWatch Events에서 서버리스 파이프라인 구축하기 AWS 서버리스 히어로인 Forrest Brazeal 의 기고 글입니다. Forrest 는 Trek10에서 Think FaaS 서버리스 팟캐스트를 진행하는 Trek10, Inc.의 수석 클라우드 아키텍트이며, 서버리스 커뮤니티의 워크숍 및 이벤트에 참석해 정기적으로 강연을 하기도 합니다. 이벤트와 서버리스는 마치 구운 콩과 바비큐 같습니다. 서버리스 사고방식에 따르면, 비즈니스 가치를 창출하는 코드와 구성에 집중해야 합니다. 그리고 이는 대부분의 경우 외부 세계에서 나타나는 사물에 대응하는 구조화된 데이터, 즉 이벤트와의 작업을 의미합니다. 저는 폴링하는 동안 리소스를 잡아먹는 장기 실행 서버 작업을 관리하는 대신, 이벤트 트리거에만 응답하도록 작동하는 서비리스 애플리케이션을 생성할 수 있습니다. AWS에서 이벤트에 관한 작업을 수행할 때 요구 사항에 따라 Amazon Kinesis Data Streams, Amazon Simple Notification Service(SNS), Amazon Simple Queue Service(SQS) 등 많은 옵션을 사용할 수 있습니다. 최근에 저는 ‘이벤트’라는 단어가 서비스 이름에 정말 잘 들어맞는 Amazon CloudWatch Events 서비스를 사용하고 있습니다. CloudWatch Events: 서버리스 이벤트 처리의 일급 [ more… ]