AWS CloudTrail Lake – 파트너 및 외부 소스 생성 활동 이벤트 수집 기능 출시

2013년 11월, AWS는 사용자 활동 및 API 사용을 추적할 수 있도록 AWS CloudTrail을 발표했습니다. AWS CloudTrail은 감사, 보안 모니터링 및 운영 문제 해결을 지원합니다. CloudTrail은 AWS 서비스 전반의 사용자 활동 및 API 호출을 이벤트로 기록합니다. CloudTrail 이벤트는 “누가, 어디서, 언제 무엇을 했는가?”라는 질문에 답하는 데 도움을 드립니다.

최근에는 AWS CloudTrail Lake를 사용하여 감사 및 보안 분석을 간소화하는 기능을 개선했습니다. CloudTrail Lake는 감사, 보안 및 운영 목적으로 AWS에서 사용자 및 API 활동을 캡처, 저장, 액세스 및 분석하기 위한 관리형 데이터 레이크입니다. 활동 이벤트를 집계하여 변경할 수 없도록 저장하고 검색 및 분석을 위해 SQL 기반 쿼리를 실행할 수 있습니다.

하이브리드 환경 전반의 다양한 애플리케이션에서 활동 정보를 집계하는 것은 복잡하고 많은 비용이 필요하지만 조직의 보안 및 규정 준수 상태를 종합적으로 파악하는 데 중요한 부분이라는 피드백이 있었습니다.

오늘 저희는 CloudTrail Lake를 사용하여 AWS 이외 소스의 활동 이벤트에 대한 수집을 지원할 것을 발표합니다. 이를 통해 감사 및 보안 조사를 위한 변경 불가능한 사용자 및 API 활동 이벤트를 한 곳에서 관리할 수 있게 되었습니다. 이제 사내 또는 SaaS 애플리케이션과 같은 AWS 및 비 AWS 소스의 활동 이벤트를 한 곳에서 통합하고 변경 불가능하게 저장, 검색 및 분석할 수 있습니다.

CloudTrail Lake의 새로운 PutAuditEvents API를 사용하면 서로 다른 소스의 사용자 활동 정보를 CloudTrail Lake로 중앙 집중화하여 이 데이터를 사용하여 문제를 분석, 해결 및 진단할 수 있습니다. CloudTrail Lake는 모든 이벤트를 표준화된 스키마에 기록하므로 사용자가 이 정보를 사용하여 보안 사고 또는 감사 요청에 포괄적이고 신속하게 대응할 수 있습니다.

또한 CloudTrail Lake는 클라우드 스토리지 보안, Clumio, CrowdStrike, CyberArk, GitHub, Kong Inc, LaunchDarkly, MontyCloud, Netskope, Nordcloud, Okta, One Identity, Snyk 및 Wiz와 같은 일부 AWS 파트너와도 통합되므로 CloudTrail 콘솔을 통해 감사 로깅을 쉽게 활성화할 수 있습니다.

외부 소스 통합 시작하기

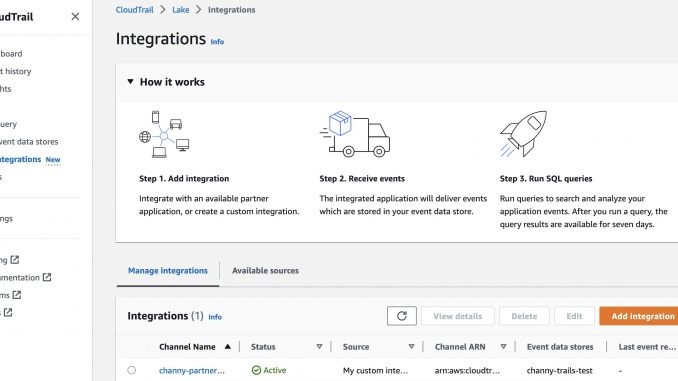

AWS CloudTrail 콘솔의 Lake 메뉴에서 통합을 선택하여 자체 데이터 소스 또는 파트너 애플리케이션에서 활동 이벤트 수집을 시작할 수 있습니다.

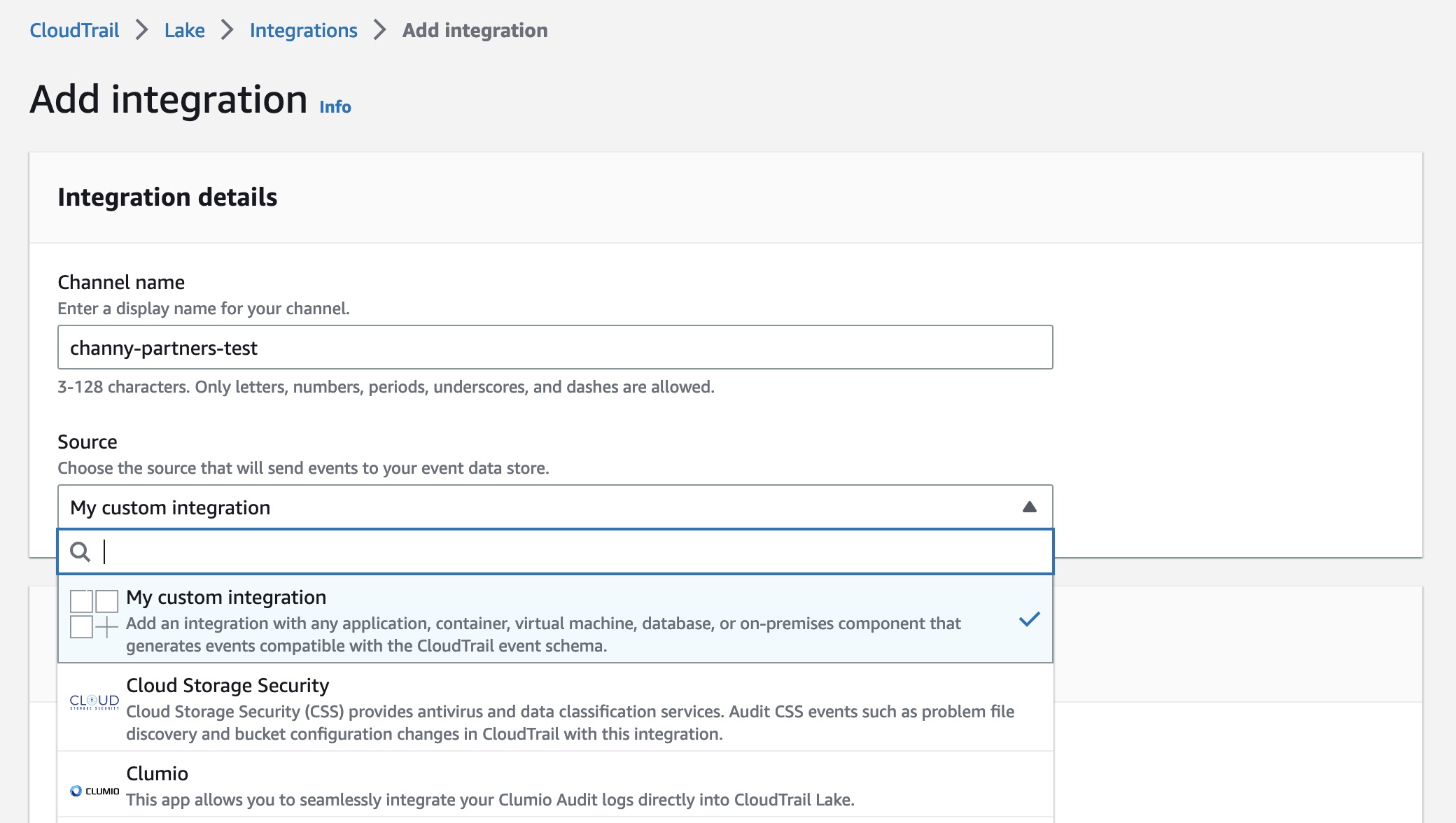

새 통합을 생성하려면 통합 추가를 선택하고 채널 이름을 입력합니다. 이벤트를 가져올 파트너 애플리케이션 소스를 선택할 수 있습니다. 온프레미스 또는 클라우드에서 호스팅되는 자체 애플리케이션의 이벤트와 통합하려면 나의 사용자 지정 통합을 선택합니다.

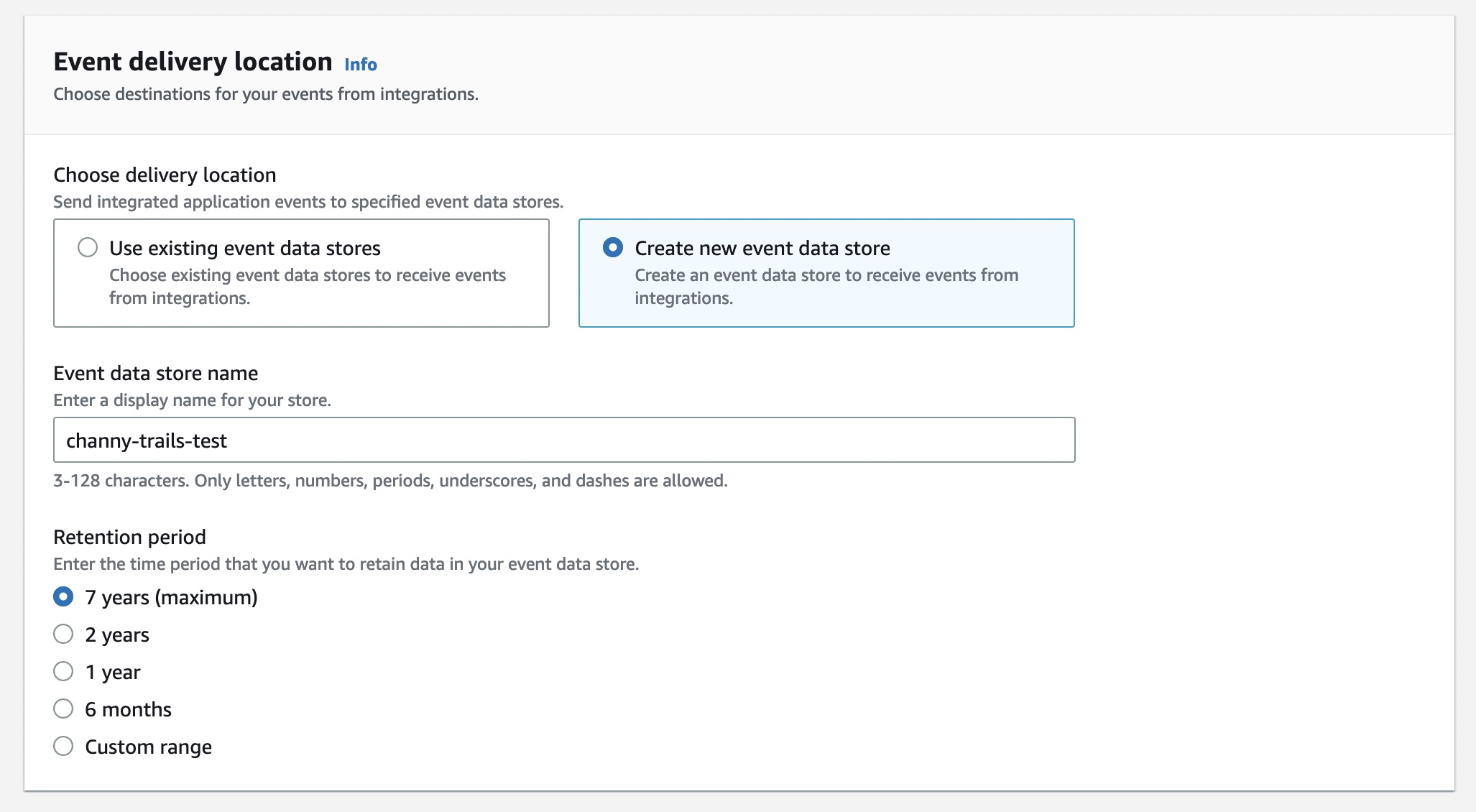

이벤트 전송 위치의 경우 이 통합에서 이벤트 대상을 선택할 수 있습니다. 이를 통해 애플리케이션 또는 파트너는 CloudTrail Lake의 이벤트 데이터 스토어에 이벤트를 전송할 수 있습니다. 이벤트 데이터 스토어는 활동 이벤트를 일주일에서 최대 7년까지 보관할 수 있습니다. 그런 다음 이벤트 데이터 스토어에서 쿼리를 실행할 수 있습니다.

통합에서 이벤트를 수신하려면 기존 이벤트 데이터 스토어 사용 또는 새 이벤트 데이터 스토어 생성을 선택합니다. 이벤트 데이터 스토어에 대해 자세히 알아보려면 AWS 설명서의 이벤트 데이터 스토어 생성을 참조하세요.

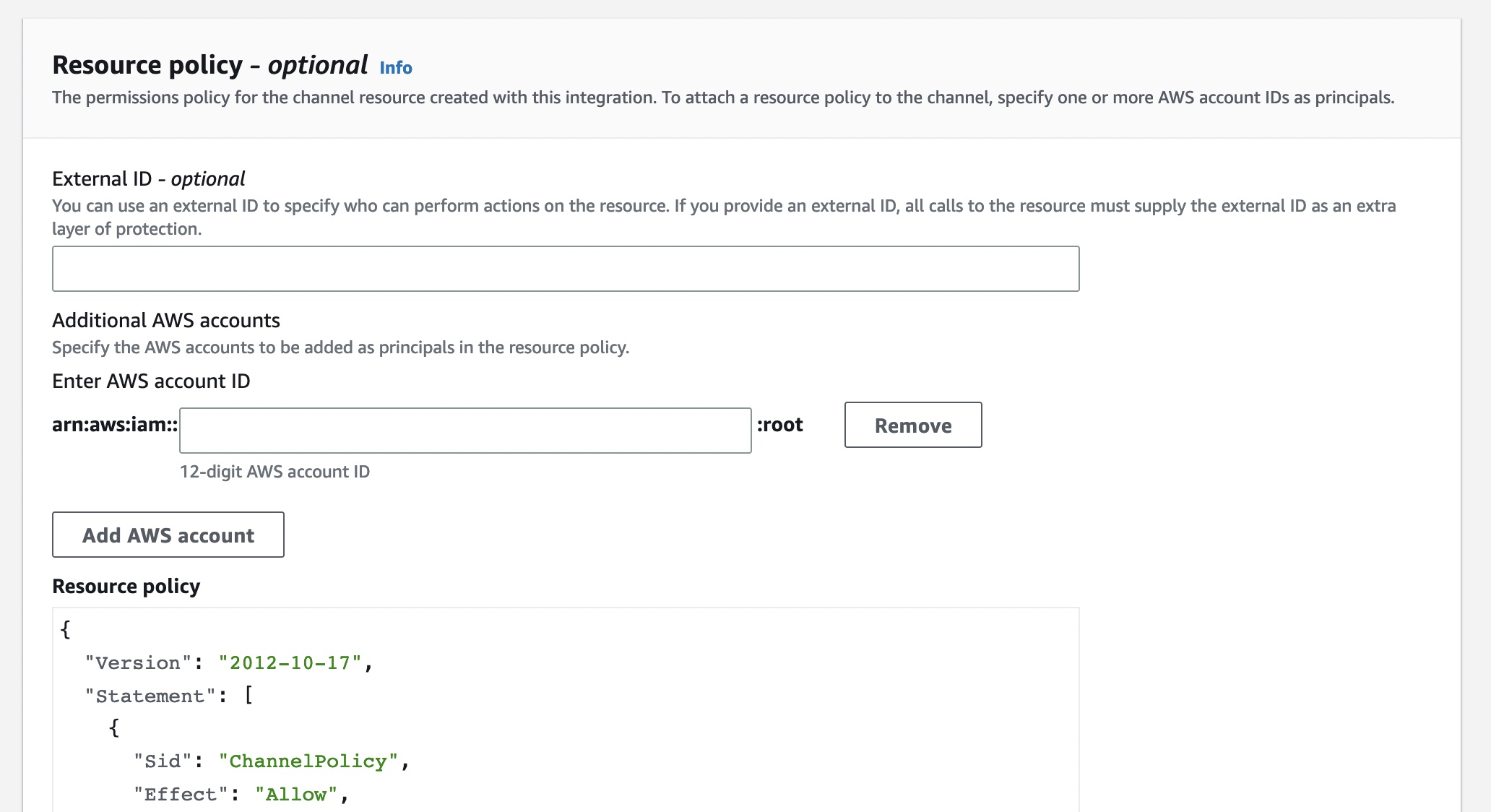

이 통합으로 생성된 채널 리소스에 대한 권한 정책을 설정할 수도 있습니다. 정책에 필요한 정보는 각 파트너 애플리케이션의 통합 유형에 따라 달라집니다.

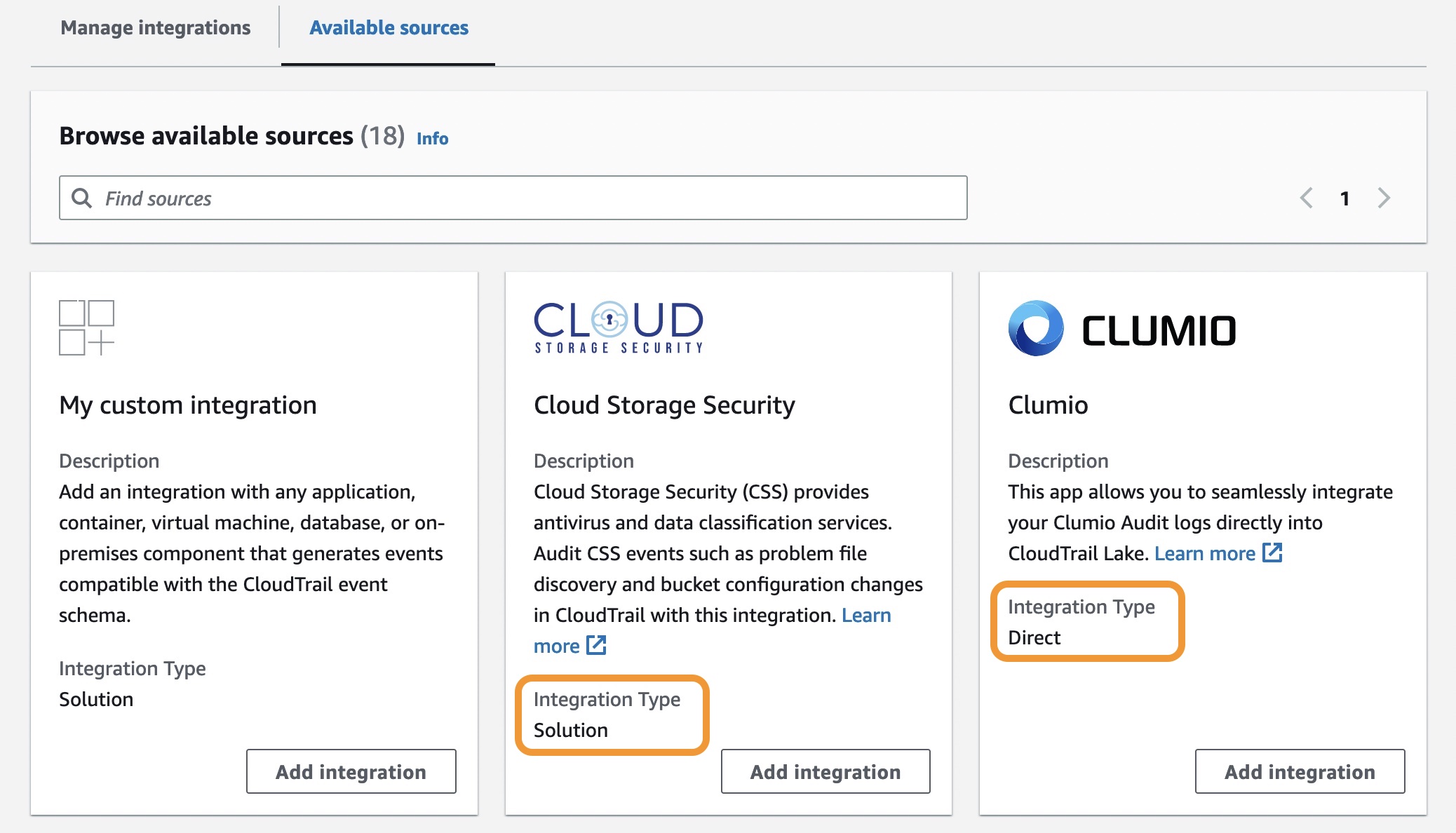

통합에는 직접 통합과 솔루션 통합의 두 가지 유형이 있습니다. 직접 통합을 통해 파트너는 PutAuditEvents API를 호출하여 AWS 계정의 이벤트 데이터 스토어에 이벤트를 전달합니다. 이 경우 파트너가 제공한 고유한 계정 식별자인 외부 ID를 제공해야 합니다. 단계별 가이드에 대한 파트너 웹 사이트 링크를 볼 수 있습니다. 솔루션 통합을 사용하면 애플리케이션이 AWS 계정에서 실행되고 애플리케이션이 PutAuditEvents API를 호출하여 AWS 계정의 이벤트 데이터 스토어에 이벤트를 전송합니다.

파트너의 통합 유형을 찾으려면 통합 페이지에서 사용 가능한 소스 탭을 선택합니다.

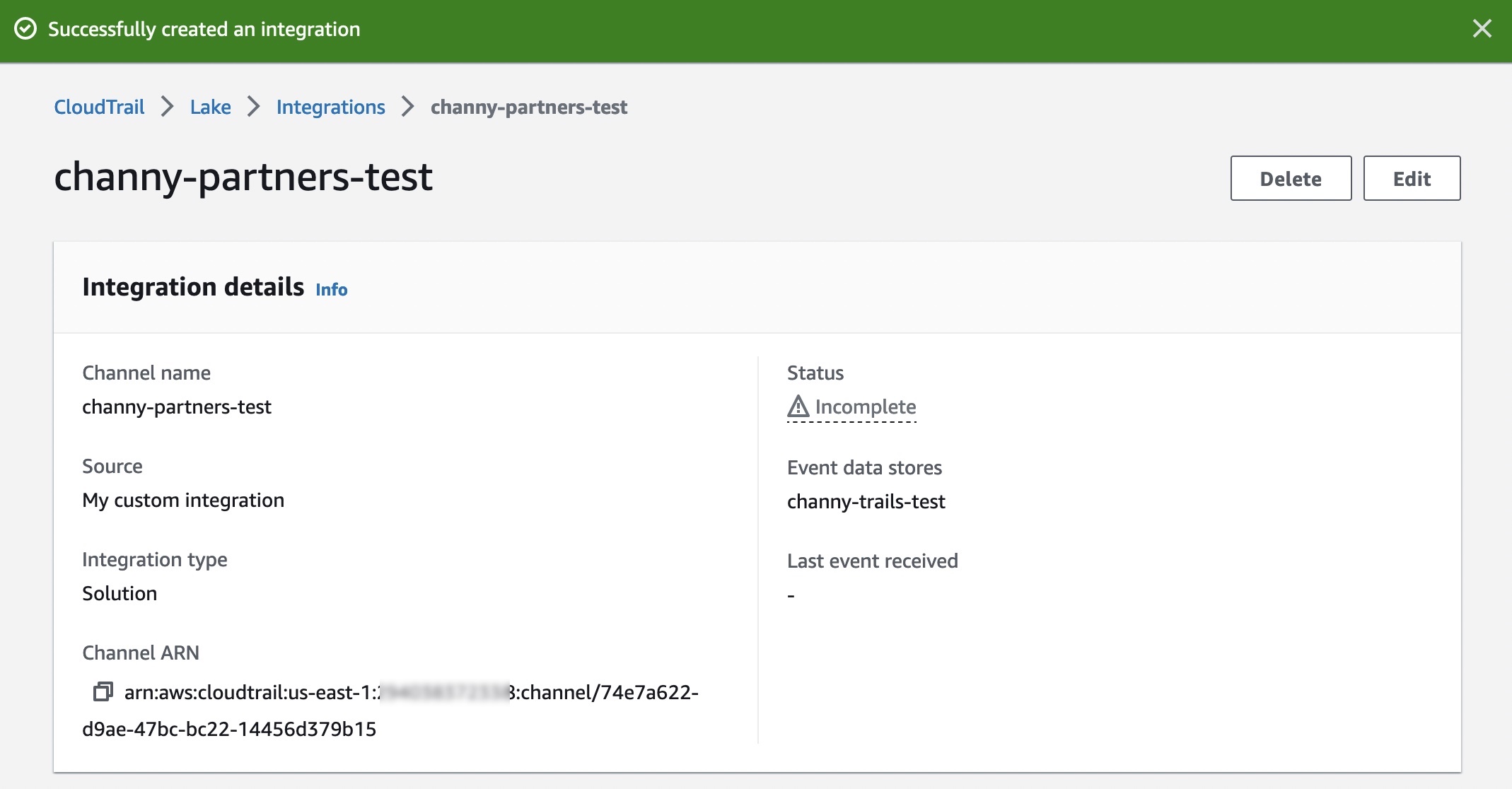

통합을 생성한 후에는 소스 또는 파트너 애플리케이션에 이 채널 ARN을 제공해야 합니다. 이 단계를 완료하기 전까지는 상태가 미완료 상태로 유지됩니다. CloudTrail Lake가 통합 파트너 또는 애플리케이션에 대한 이벤트를 수신하기 시작하면 상태 필드가 현재 상태를 반영하도록 업데이트됩니다.

애플리케이션의 활동 이벤트를 통합에 수집하려면 PutAuditEvents API를 호출하여 이벤트 페이로드를 추가하세요. CloudTrail Lake에 데이터를 수집하기 전에 이벤트 페이로드에 민감한 정보나 개인 식별 정보가 없는지 확인하세요.

이벤트 객체로 구성된 JSON 배열을 만들 수 있습니다. 여기에는 이벤트에서 사용자가 생성한 필수 ID, EventData의 값인 이벤트의 필수 페이로드, CloudTrail Lake로 수집된 후 이벤트의 무결성을 검증하는 데 도움이 되는 선택적 체크섬이 포함됩니다.

{

"AuditEvents": [

{

"Id": "event_ID",

"EventData": "{event_payload}", "EventDataChecksum": "optional_checksum",

},

... ]

}다음 예제는 put-audit-events AWS CLI 명령을 사용하는 방법을 보여줍니다.

$ aws cloudtrail-data put-audit-events

--channel-arn $ChannelArn

--external-id $UniqueExternalIDFromPartner

--audit-events

{

"Id": "87f22433-0f1f-4a85-9664-d50a3545baef",

"EventData":"{"eventVersion":{$content}.01","eventSource":"MyCustomLog2", ...}",

},

{

"Id": "7e5966e7-a999-486d-b241-b33a1671aa74",

"EventData":"{"eventVersion":{$content}.02","eventSource":"MyCustomLog1", ...}",

"EventDataChecksum":"848df986e7dd61f3eadb3ae278e61272xxxx",

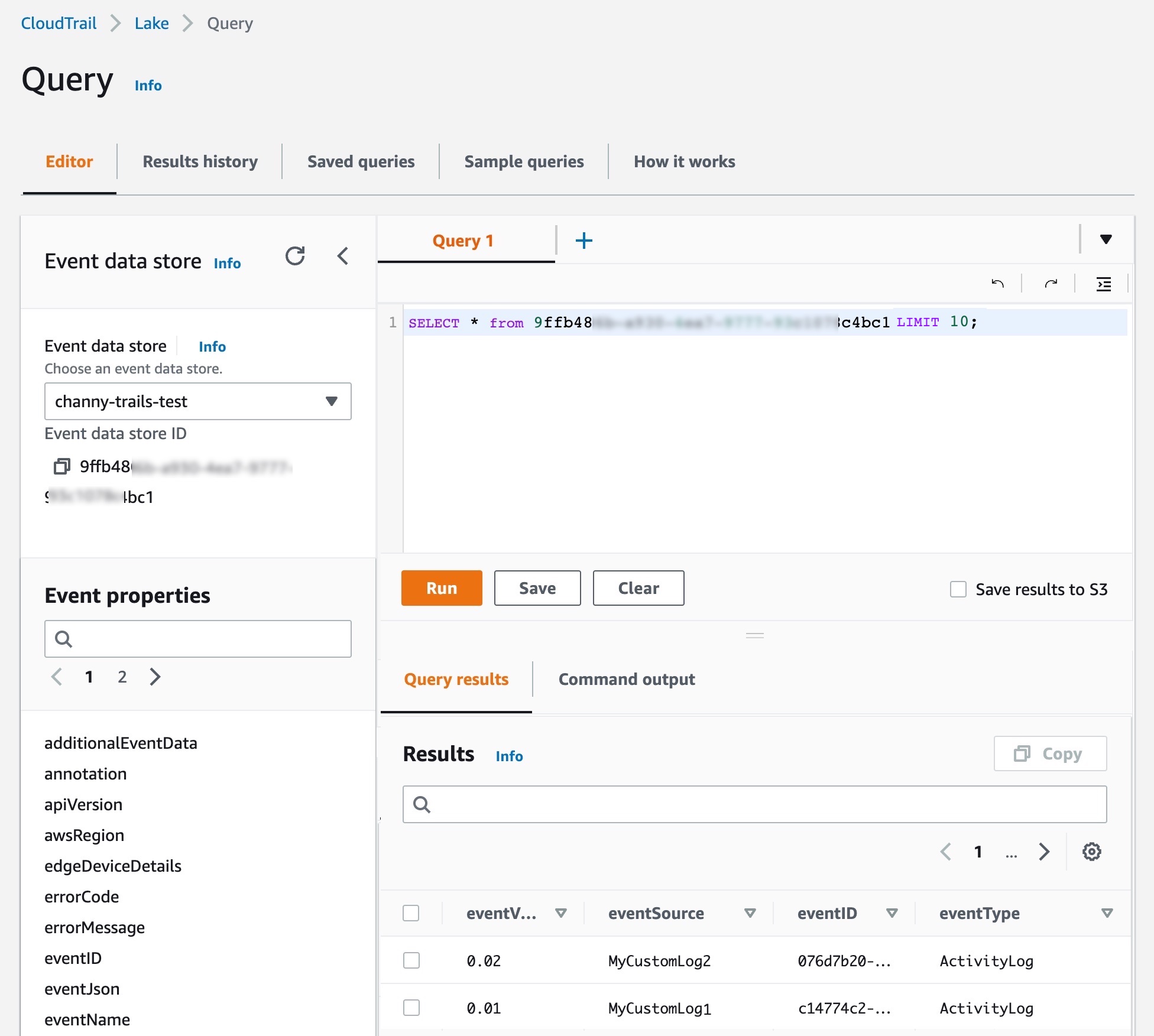

}CloudTrail Lake의 편집기 탭에서 새 통합 이벤트 데이터 스토어에 대한 쿼리를 직접 작성하여 전달된 이벤트를 확인하세요.

특정 날짜 이후에 API를 호출한 AWS 및 외부 리소스 전반의 모든 보안 주체를 가져오는 등 자체 통합 쿼리를 만들 수 있습니다.

SELECT userIdentity.principalId FROM $AWS_EVENT_DATA_STORE_ID

WHERE eventTime > '2022-09-24 00:00:00'

UNION ALL

SELECT eventData.userIdentity.principalId FROM $PARTNER_EVENT_DATA_STORE_ID

WHRERE eventData.eventTime > '2022-09-24 00:00:00'자세히 알아보려면 CloudTrail Lake 이벤트 스키마와 수월한 시작을 도와줄 샘플 쿼리를 참조하세요.

출시 파트너

사용 가능한 애플리케이션 탭에서 CloudTrail Lake 통합 옵션을 지원하는 출시 파트너 목록을 확인할 수 있습니다. 다음은 이번 출시에 협력한 파트너들이 작성한 블로그 게시물과 발표 내용입니다(일부는 며칠 내로 추가될 예정입니다).

- Cloud Storage Security

- Clumio

- CrowdStrike

- CyberArk

- GitHub

- Kong Inc

- LaunchDarkly

- MontyCloud

- Netskope

- Nordcloud

- Okta

- One Identity

- Shoreline.io

- Snyk

- Wiz

정식 출시

이제 AWS CloudTrail Lake는 현재 CloudTrail Lake를 사용할 수 있는 모든 AWS 리전에서 외부 소스의 활동 이벤트 수집을 지원합니다. 자세히 알아보려면 AWS 설명서 및 각 파트너의 시작 안내서를 참조하세요.

AWS CloudTrail 파트너에 관심이 있으실 경우 평소 소통하는 파트너 담당자에게 문의할 수 있습니다.

– Channy

Source: AWS CloudTrail Lake – 파트너 및 외부 소스 생성 활동 이벤트 수집 기능 출시

Leave a Reply